PORT

Týdeník o novinkách a zajímavostech z rozličných oblastí přírodních věd, technologického rozvoje i humanitních oborů.

Přehled dílů

241 přehratelných

Stopáž28 minut

22. června 2012

O důležitosti vzdělávání

Poslední vysílání 22. 6. 2012 na ČT2

Stopáž27 minut

15. června 2012

Zpráva z konce světa — Obrazy mysli, mysl v obrazech

Poslední vysílání 15. 6. 2012 na ČT2

Stopáž27 minut

8. června 2012

Srážka vlaku s autem — Sleduj píp

Poslední vysílání 8. 6. 2012 na ČT2

Stopáž27 minut

1. června 2012

Kontroverzní éčka

Poslední vysílání 1. 6. 2012 na ČT2

Stopáž28 minut

25. května 2012

Molekuly mezi hvězdami — Dosušeno — Franklinovy zvonky

Poslední vysílání 25. 5. 2012 na ČT2

Stopáž28 minut

18. května 2012

FameLab 2012 – Národní finále — Virtuální tělo

Poslední vysílání 18. 5. 2012 na ČT2

Stopáž27 minut

11. května 2012

Roboty soutěžící i pracující — Příběh života

Poslední vysílání 11. 5. 2012 na ČT2

Stopáž28 minut

4. května 2012

EMOce ve vědě

Poslední vysílání 4. 5. 2012 na ČT2

Stopáž28 minut

27. dubna 2012

Hrozby pro planetu Zemi

Poslední vysílání 27. 4. 2012 na ČT2

Stopáž28 minut

20. dubna 2012

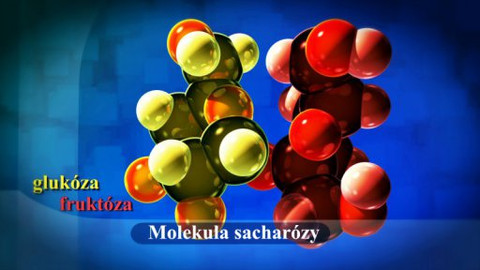

Fruktóza – a jed?

Poslední vysílání 20. 4. 2012 na ČT2